AKAOMA, depuis 2002. Protéger, éduquer, innover.

Formation CISSP

Certification Officielle ISC2

eLearning et Bootcamp

Grâce à notre Formation CISSP, accédez à l’une des certifications les plus reconnues mondialement en cybersécurité. Proposée en eLearning, distanciel ou Bootcamp, cette formation alignée sur les standards ISC2 vous permettra de maîtriser les huit domaines du CBK (Common Body of Knowledge) et de valider vos compétences en sécurité des systèmes d’information.

Akaoma, Partenaire Officiel ISC2, vous accompagne avec un support officiel (Guide CISSP, simulateur de questions, etc.) et des formateurs certifiés.

Les Fondamentaux de la Formation CISSP

Pourquoi la Certification CISSP ?

La certification Certified Information Systems Security Professional (CISSP) est délivrée par ISC2, connu aussi sous le nom de (ISC)². C’est la référence incontestée pour attester d’une expertise complète en sécurité informatique, couvrant aussi bien les aspects techniques (cryptographie, sécurité réseau) que managériaux (gouvernance, gestion des risques). Cette reconnaissance internationale ouvre la porte à des postes à responsabilité : RSSI, consultant senior, architecte cybersécurité, etc. Pour connaître le détail des 8 domaines, rendez-vous à la section Programme CISSP.

Présentation en quelques mots

Le CISSP regroupe huit domaines clefs : protection des données, sécurité réseau, continuité d’activité, etc. Le programme est régulièrement actualisé pour rester en phase avec les menaces émergentes. Plusieurs formats de formation (CISSP eLearning, distanciel, Bootcamp) permettent à chacun d’adapter son rythme d’apprentissage.

Objectifs Pédagogiques et Compétences Clés

Objectifs de la Formation CISSP

L'objectif CISSP principal est de vous accompagner vers la maîtrise des domaines de la sécurité de l'information reconnus par l'ISC2.

À l’issue de cette formation, le participant sera capable de :

- Concevoir et mettre en œuvre une politique de sécurité conforme aux exigences ISC2.

- Élaborer un plan de gestion des risques, assurer la gouvernance et la conformité.

- Identifier et maîtriser les vulnérabilités des systèmes d’information.

- Mettre en place des mesures efficaces de protection, de détection et de riposte aux incidents.

- Anticiper et gérer la continuité d’activité en situation de crise ou de sinistre.

- Se préparer et réussir l’examen CISSP (Computerized Adaptive Testing).

Compétences Clés Développées

- Appliquer une méthodologie d’analyse de risques et de classification des actifs.

- Gérer les identités et les accès (authentification multifactorielle, délégation, IAM).

- Intégrer la sécurité dans le cycle de développement logiciel (SDLC), réaliser des revues de code et audits.

- Mettre en œuvre une architecture réseau sécurisée, configurer pare-feu, IDS/IPS, VPN.

- Élaborer un plan de continuité des opérations (BCP/DRP), superviser la reprise après sinistre.

- S’approprier la logique de l’examen CISSP (type de questions, adaptativité du test, scores).

Devenez un Expert CISSP avec Notre Formation eLearning Unique !

Préparez votre certification CISSP eLearning en toute confiance grâce à une expérience d’apprentissage immersive et personnalisée, entièrement en français, et conçue par des formateurs certifiés ISC2. Avec notre méthodologie exclusive, chaque étape vous rapproche de votre objectif.

Pourquoi choisir notre Formation CISSP eLearning ?

- Formation animée par des experts ISC2 : Apprenez auprès des meilleurs pour une maîtrise complète des domaines du CBK.

- Supports multimédias clairs et accessibles : Vidéos pédagogiques, fiches pratiques, et checklists disponibles 24/7.

- Préparation renforcée : Accédez à des tutoriels interactifs, labs virtuels et un simulateur CISSP QCM avec corrections détaillées.

- Communauté engagée : Posez vos questions, échangez avec d'autres candidats et recevez un accompagnement individualisé.

- Flexibilité totale : Étudiez à votre rythme, où que vous soyez, tout en respectant les exigences élevées de l'examen CISSP.

Un Parcours Clair et Efficace pour Votre Succès

- Modules interactifs : Découvrez chaque domaine du CBK grâce à des vidéos captivantes et des exercices pratiques pour ancrer vos connaissances.

- Validation continue : Testez vos acquis avec des QCM officiels et des quiz conçus pour consolider vos compétences.

- Contenus thématiques approfondis : Accédez à des vidéos ciblées sur des sujets clés du CBK, accompagnées de sessions de questions/réponses intégrées pour maximiser votre compréhension.

- Simulations réalistes : Préparez-vous à l’examen avec des tests blancs dans des conditions proches du réel.

Votre Réussite, Notre Engagement

Rejoignez une formation plébiscitée par les professionnels de la cybersécurité. Avec notre parcours structuré et flexible, vous bénéficiez d’un accompagnement complet pour obtenir votre certification CISSP en ligne.

Public Cible, Prérequis et Conditions d’Éligibilité

Profils Visés

- Professionnels IT désireux de gravir les échelons en cybersécurité.

- RSSI (Responsables Sécurité Systèmes d’Information) souhaitant une reconnaissance internationale.

- Consultants, architectes et auditeurs en sécurité, soucieux de consolider leurs acquis.

- Étudiants ou personnes en reconversion, possédant déjà une bonne base technique.

CISSP Prérequis et Critères d’Éligibilité

Pour vous présenter à l’examen CISSP, l’ISC2 recommande :

- Expérience professionnelle :

Minimum 5 ans dans au moins deux domaines du CBK (Common Body of Knowledge). - Connaissances techniques :

Maîtrise des réseaux, systèmes et gestion de la sécurité. - Motivation et engagement :

Suivre un programme intensif ou progressif (eLearning) adapté à votre rythme. - Compétences linguistiques :

Un niveau d’anglais technique est requis pour la documentation officielle, bien que notre formation soit entièrement en français.

Et si vous n’avez pas encore l’expérience nécessaire ?

Vous pouvez débuter en tant qu’Associate of ISC2. Cette option vous permet de passer l’examen, puis de valider vos années d’expérience pour obtenir le titre officiel "CISSP Certification ISC2".

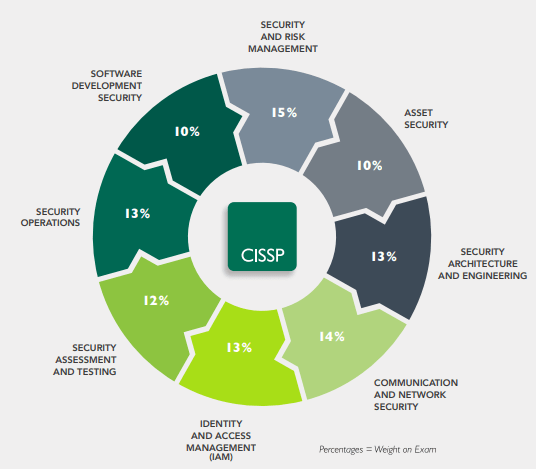

Programme CISSP

Le programme CISSP comprend huit grands domaines, conformément au Common Body of Knowledge (CBK) défini par l’ISC2 :

Domaine 1 : Sécurité et gestion des risques

- Présentation des notions de gouvernance, de conformité, d’analyse de risques, d’approche managériale de la sécurité.

- Introduction au code d’éthique (ISC)² et à la gestion de la continuité d’activité.

Domaine 2 : Sécurité des assets

- Classification des données et protection des ressources.

- Mise en place d’un cycle de vie pour chaque actif, procédures de sauvegarde et mesures de préservation.

Domaine 3 : Ingénierie de la sécurité

- Principes d’architecture, cryptographie, modélisation des menaces.

- Concevoir des systèmes résilients et s’appuyer sur des standards (matériel, logiciels, etc.).

Domaine 4 : Sécurité des réseaux et des communications

- Topologies réseau, protocoles (TCP/IP), configuration de pare-feu, IDS/IPS, systèmes de détection et supervision.

- Sécurisation des liaisons (VPN, TLS) et prévention des intrusions.

Domaine 5 : Gestion des identités et des accès

- IAM (Identity and Access Management), authentification forte (MFA), provisioning des droits.

- Administration centralisée (SSO, fédération d’identité), traçabilité.

Domaine 6 : Évaluation et tests de sécurité

- Tests d’intrusion, audits de configuration, analyse de vulnérabilités.

- Organisation d’audits techniques et restitution des findings aux équipes concernées.

Domaine 7 : Continuité des opérations et reprise après sinistre

- Réaliser et maintenir un BCP/DRP, superviser la résilience et la haute disponibilité des services.

- Gestion de crise, mise en place d’exercices de simulation.

Domaine 8 : Sécurité du développement logiciel

- Mise en place de DevSecOps, revues de code, test d’intrusion applicatif.

- Bonnes pratiques de codage sécurisé pour réduire les failles logicielles.

Dates des Prochaines Sessions et Inscription

CISSP eLearning – Formation Flexible et Accès Permanent

Profitez d'une flexibilité totale pour démarrer votre parcours CISSP eLearning :

- Inscrivez-vous à tout moment : Les inscriptions sont ouvertes toute l'année. Vous débutez à la date de votre choix, sans contrainte de calendrier.

- Accès sous 48h ouvrées après validation administrative (et au plus tard 48h avant la date de démarrage convenue).

- Plateforme disponible 24h/24 et 7j/7.

- Formation à votre rythme : Adaptez votre progression en fonction de vos disponibilités et choisissez la durée qui vous convient. Des options flexibles et extensibles sont disponibles pour répondre à vos besoins.

- Cette formation en Français est accessible aux francophones de Belgique, Suisse, Canada, Luxembourg, Tunisie,…

Pour plus de détails sur notre programme eLearning et ses avantages, consultez la section dédiée à la formation CISSP en ligne.

CISSP Bootcamp ou Distanciel

Bien que notre programme eLearning soit conçu pour offrir une flexibilité maximale, nous proposons également des sessions en présentiel pour les candidats souhaitant une expérience sur site. Voici les détails :

- Format intensif : Chaque session présentielle se déroule du lundi (9h) au vendredi (17h30) dans nos locaux basés en Normandie près Paris.

- Inscription préalable requise : Minimum 8 jours avant la date prévue.

- Participants : Une session est maintenue à partir de 6 participants minimum.

Prochaines dates en présentiel :

| No events |

CISSP Inscription Officielle : Contactez notre équipe pour toute réservation en présentiel ou pour être informé des futures options hybrides et distancielles.

Accessibilité : Nous adaptons nos formations pour répondre aux besoins spécifiques, y compris ceux des personnes en situation de handicap. Contactez-nous à handicap [at@] akaoma.com pour plus d’informations.

Tarifs, Packs et Financement

Formules disponibles

eLearning PREMIUM

- Kit Officiel ISC2 Guide étude CISSP

- 35h de cours vidéo en Français

- Accès 24H/24 7J/7 à notre Plateforme de formation

- Validation des acquis QCM à chaque module

- Matériel de préparation CISSP

Fiches de synthèse, Glossaires, MindMap, FlashCards,etc - Simulateur de questions d'examen CISSP Q&A

- Questions/Réponses Q&A via nos Forums dédiés

- Révisions avec 2 Examens Blancs CISSP (2x3h)

- Quiz officiels ISC2 en apprentissage adaptatif

- Certificat de validation officiel délivré par l'ISC2

Présentiel Bootcamp

- Kit Officiel ISC2 avec Guide d'étude CISSP

- 35h de cours en Français

- Instructeur accrédité ISC²

- Quiz officiels ISC2 en apprentissage adaptatif

- Certificat de validation officiel délivré par l'ISC2

Repas du midi inclus

Options complémentaires

- Garantie 100% Réussite: second passage d’examen en cas d’échec, accès prolongé au simulateur Q&A. Souscription uniquement lors de l'inscription initiale. (Tarif: 490€ht)

- Extension eLearning: possibilité de prolonger l’accès de plusieurs semaines pour réviser plus longtemps. (Tarif: 550€ht)

Coût de la Certification CISSP

En sus du prix de la formation, prévoir les frais d’examen ISC2 de 800€ht, passable dans un centre Pearson VUE (ou en ligne, selon les dernières modalités). Partenaire officiel ISC2, nous délivrons les vouchers valables une année.

Financements Disponibles

- Eligible par les Organismes de financement (OPCO, FNE Formation, etc. ), France Travail. Non éligible au CPF.

- CISSP Formation Entreprise : Possibilité de prise en charge totale ou partielle par l’employeur.

- Vous êtes une entreprise ou un organisme public ? Découvrez nos packs certifications entreprises pour former plusieurs collaborateurs à tarif préférentiel.

Offres promotionnelles en cours

- Des offres CISSP sont actuellement disponibles : formation + voucher, ou en pack trio à tarif préférentiel. Pour en savoir plus sur les promotions.

Évaluation Continue et Examen CISSP

Contrôle Continu pendant la Formation

- QCM après chaque module, validation des acquis progressive.

- Simulateur CISSP Q&A pour se familiariser avec le format adaptatif.

Découvrez notre simulateur QCM dédié dans la section CISSP eLearning si vous souhaitez vous entraîner.

Examen officiel CISSP

Le système CAT ajuste la difficulté des questions basée sur les réponses précédentes, ciblant spécifiquement les domaines où le candidat peut présenter des faiblesses. L'examen se termine automatiquement une fois que le système évalue que le candidat a atteint le seuil de compétence requis avec une probabilité de 95 %.

- Computerized Adaptive Testing (CAT) : questions ajustées selon votre niveau.

- Entre 100 et 150 questions, 3 heures maximum.

- Score minimum requis : 700/1000.

- Examen dans un centre Pearson VUE ou en ligne (nous contacter).

- Endorsement final : justifier de l’expérience et respecter le code de déontologie ISC2.

Certificat Officiel ISC2

Délivré uniquement par des lentres accrédités comme Akaoma, ce certificat atteste de la maîtrise des contenus CISSP. Inclus dans le diplôme en cas de réussite, il garantit reconnaissance et crédibilité auprès des employeurs.

Processus d'Endorsement Post-Certification

Après la réussite à l'examen, les candidats doivent justifier cinq ans d'expérience professionnelle en cybersécurité et obtenir le parrainage d'un membre CISSP certifié. La certification finale est attribuée une fois ces critères validés par l'ISC2, incluant la vérification de l'éthique professionnelle.

Maintien de la Certification CISSP (CPE)

Après avoir réussi l’examen CISSP, il ne s’agit pas de se reposer sur ses lauriers. L’ISC2 exige que vous accumuliez 120 CPE (Continuing Professional Education) sur 3 ans pour conserver votre certification en sécurité des systèmes d’information.

Cela inclut :

- Participation à des congrès, séminaires, webinars, etc.

- Contributions à la communauté (articles, interventions).

- Veille sur l’actualité cyber, formations complémentaires.

- Cotisation annuelle auprès de l'ISC2 et respect du code d’éthique.

Témoignages et Retours d’Expérience

FAQ – Vos Questions, Nos Réponses

À propos de Notre Organisme

Avec plus de 10 ans d’expérience, nous sommes une référence pour les professionnels de la cybersécurité, leur offrant un accompagnement sur mesure dans un secteur en constante évolution.

Partenaire accrédité d’organismes prestigieux tels qu’ISC2, EC-Council et centre officiel de certification Pearson VUE, nous combinons expertise, innovation et pédagogie pour vous proposer des formations adaptées à vos ambitions.

Notre équipe, composée d’instructeurs certifiés, d’experts techniques et de consultants seniors, s’engage à vous fournir des contenus à jour et un suivi personnalisé pour renforcer vos compétences et anticiper les menaces émergentes.

Inscription et Devis – Construisez votre parcours sur mesure

Prêt à rejoindre la communauté des experts certifiés ISC2 ? Notre Formation CISSP vous offre une préparation optimale grâce à un cursus adapté à vos besoins: choisissez entre eLearning flexible, Bootcamp intensif ou une formule hybride.

- Téléchargez la brochure eLearning – Tous les détails de la formation à votre rythme.

- Télégardez la brochure Bootcamp – Immersion rapide et intense.

- Inscrivez-vous en eLearning : Accédez à vos cours immédiatement et commencez à votre convenance.

- Réservez une place en Bootcamp : Une formation intensive en présentiel avec des échanges interactifs.

- Demandez un devis personnalisé : Nous adaptons nos solutions à vos besoins (dates, financement, sessions en entreprise).

Pour toute question ou assistance, contactez-nous directement. Nos conseillers sont à votre disposition pour vous guider pas à pas dans votre réussite CISSP.

Formations Transverses

En complément de la Formation CISSP, vous pourriez être intéressé(e) par :

- CEH Certified Ethical Hacker : pour développer une expertise en tests d’intrusion et en hacking éthique.

- SSCP Systems Security Certified Practitioner : un autre diplôme ISC2 plus focalisé sur l’opérationnel.

Ces cursus vous permettront d’élargir vos compétences et d’acquérir une vision plus globale de la cybersécurité. N’hésitez pas à nous contacter pour un accompagnement personnalisé.

Articles Associés

- “Quel parcours pour devenir un professionnel certifié en sécurité des systèmes d’information ?”

- “CISSP vs CEH : complémentarité ou concurrence ?”

- “Zoom sur la gouvernance de la sécurité : retours d’expérience d’experts.”

Rendez-vous sur notre blog pour plus de ressources et d’actualités sur la cybersécurité.